„Prostředí kybernetických hrozeb se nepřetržitě vyvíjí, přičemž rozsah i rychlost tohoto vývoje jsou nepředvídatelné a neustále se zrychlují. Jedinou naší jistotou je to, co se odehrává právě teď, takže i v naší studii 2020 Threat Report se díváme na to, jaký mohou mít současné trendy dopad na svět během následujícího roku. Zdůrazňujeme, že se útočníci stále lépe skrývají a současně lépe využívají chyby, maskují své aktivity a vyhýbají se detekčním technologiím, a to jak v cloudu, prostřednictvím mobilních aplikací tak i uvnitř sítí. Studie 2020 Threat Report proto ani tak nemapuje, jako spíše předkládá řadu ukazatelů s cílem pomoci obráncům lépe pochopit, čemu mohou v následujících měsících čelit a jak se na to připravit,“ řekl John Shier, hlavní bezpečnostní expert a poradce společnosti Sophos.

Studie 2020 Threat Report se soustředí na šest oblastí, ve kterých výzkumníci v uplynulém roce zaznamenali zásadní vývoj. Mezi oblasti, kde se očekává významný dopad na prostředí kybernetických hrozeb v roce 2020 a dále, patří následující:

Útočníci využívající ransomware budou i nadále zvyšovat svoji aktivitu prostřednictvím automatizovaných aktivních útoků, které obrátí proti organizacím jejich vlastní důvěryhodné nástroje na správu, vyhnou se bezpečnostním kontrolám a vyřadí zálohování, aby v co nejkratším čase způsobily maximální škody.

Nežádoucí aplikace se budou stále více přibližovat malwaru. V roce, který přinesl Android Fleeceware aplikace zneužívající předplatné, i stále lépe skrývaný a agresivní adware, poukazuje studie Threat Report na to, jak se tyto i další potenciálně nežádoucí aplikace (potentially unwanted apps, PUA), jako jsou doplňky internetových prohlížečů, stávají prostředníky při doručování a provádění malwarových a bezsouborových útoků.

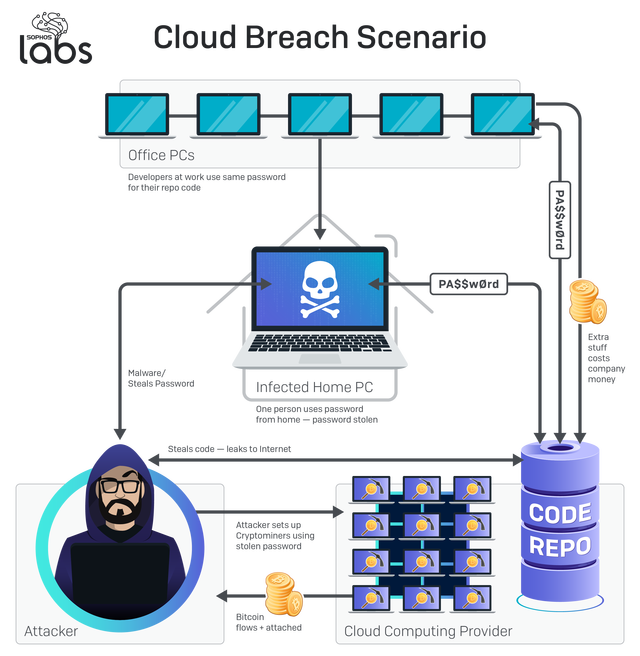

Největší zranitelností cloud computingu je jeho nesprávná konfigurace provozovateli. Společně s tím, jak se cloudové systémy stávají složitějšími a flexibilnějšími, roste i riziko chyb jejich provozovatelů. Současně s obecnou nepřehledností to z prostředí cloud computingu dělá jasný cíl pro kybernetické útočníky.

Strojové učení navržené pro boj s malwarem se samo stává terčem útoků. V roce 2019 se projevil potenciál útoků proti bezpečnostním systémům využívajícím strojové učení. Výzkumníci ukázali, jak mohou být oklamány detekční modely strojového učení a jak může být strojové učení využito k útočným aktivitám generováním vysoce přesvědčivého podvrženého obsahu pro sociální inženýrství. Obránci pak současně aplikují strojové učení na jazyk jako způsob detekce škodlivých e-mailů a webových adres. V budoucnu bude pravděpodobně převládat právě tato sofistikovaná hra na kočku a myš.

Další oblasti zmiňované ve studii 2020 Threat Report zahrnují například nebezpečí přehlédnutí průzkumných aktivit kyberzločinců skrytých v šumu skenování internetu, přetrvávající prostor pro útoky na Remote Desktop Protocol (RDP) a pokračující vývoj automatizovaných aktivních útoků (automated active attacks, AAA).